网友您好, 请在下方输入框内输入要搜索的题目:

题目内容

(请给出正确答案)

阅读下列说明,回答问题1至问题6。

[说明]

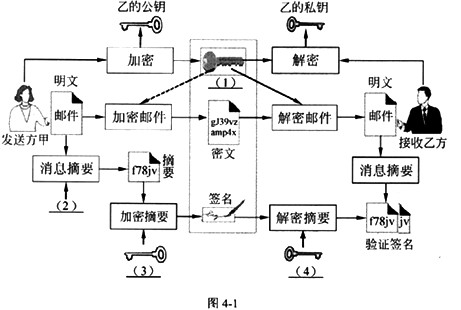

某公司的业务员甲与客户乙通过Internet交换商业电子邮件(以下简称为“邮件”)。为保障邮件内容的安全,双方约定采用安全电子邮件技术对邮件内容进行加密和数字签名。安全电子邮件技术的实现原理如图4-1所示。

从下列选项中选取合适的答案分别填入图4-1中的(1)~(4)处。

A.DES算法 B.MD5算法 C.会话密钥 D.数字证书

E. 甲的公钥 F. 甲的私钥 G.乙的公钥 H.乙的私钥

参考答案

更多 “ 阅读下列说明,回答问题1至问题6。[说明]某公司的业务员甲与客户乙通过Internet交换商业电子邮件(以下简称为“邮件”)。为保障邮件内容的安全,双方约定采用安全电子邮件技术对邮件内容进行加密和数字签名。安全电子邮件技术的实现原理如图4-1所示。从下列选项中选取合适的答案分别填入图4-1中的(1)~(4)处。A.DES算法 B.MD5算法 C.会话密钥 D.数字证书E. 甲的公钥 F. 甲的私钥 G.乙的公钥 H.乙的私钥 ” 相关考题

考题

认真阅读以下关于安全电子邮件的技术说明,根据要求回答问题1~问题6。【说明】某电子商务公司的业务员小郭(甲)与客户老王(乙)通过Internet交换商业电子邮件(E-mail)。为保障邮件内容的安全,采用安全电子邮件技术对邮件内容进行加密和数字签名。安全电子邮件技术的 E-mail加密和身份认证的主要实现原理图如图5-9所示。请根据安全电子邮件加密和身份认证的主要工作原理,为图5-9中(1)~(4)空缺处选择适当的答案。 [供选择的答案] A.DES算法 B.MD5算法 C.会话密钥 D.数字证书E.小郭的公钥 F.小郭的私钥 G.老王的公钥 H.老王的私钥

考题

某学校的学生甲与学生乙通过Internet交换邮件。为保障邮件内容的安全,采用安全电子邮件技术对邮件内容进行加密和数字签名。安全电子邮件技术的实现原理如下图所示。①为图中【12】~【15】处选择合适的答案。【12】~【15】的备选答案如下:A) DES算法 B) MD5算法 C)会话密钥 D)数字证书E)甲的公钥 F)甲的私钥 G)乙的公钥 H)乙的私钥②如果甲使用Outlook Express撰写发送给乙的邮件,它应该使用 【16】 的数字证书来添加数字签名,而使用 【17】 的数字证书来对邮件加密。【15】和【17】的备选答案如下:A)甲B)乙C)第三方D)CA认证中心

考题

阅读下列说明和图,回答问题1至问题4,将解答填入答题纸的对应栏内。[说明]某公司计划与客户通过Internet交换电子邮件和数据(以下统一称为“消息”)。为保障安全,在对传输的数据进行加密的同时,还要对参与通信的实体进行身份认证。因此,需同时使用对称与非对称密钥体系。图3-1描述了接收者B使用非对称密钥体系对发送者A进行认证的过程。[图3-1]图3-2描述了发送和接收消息的过程,其中的认证过程使用了图3-1中的方法。图3—1中的方框a和方框b与图3-2中的方框a和方框b相同。[图3-2]图3-2中发送和接收消息的过程是:1)发送者A使用与接收者B共享的对称密钥体系的密钥加密将要发送的消息。2)为了实现身份认证,A使用与B共享的摘要算法生成消息摘要,并使用公钥密码体系把生成的消息摘要加密后发送给B(这里假设A和B都能通过安全的方法获得对方的公钥)。3)B使用非对称密钥体系解密收到的消息摘要,使用与A共享的对称密钥体系的密钥解密加密后的消息,再使用与A共享的摘要算法针对解密后的消息生成消息摘要。4)B对比自己生成的消息摘要与接收到的A发送的消息摘要是否相同,从而验证发送者A的身份。请在下列选项中选择合适的答案,填入图3-1、图3-2的方框a和方框b。B的公钥,B的私钥,摘要算法,A的私钥,A的公钥,会话密钥

考题

某公司的业务员甲与客户乙通过Intemet交换商业电子邮件。为保障邮件内容的安全,采用安全电子邮件技术对邮件内容进行加密和数字签名。安全电子邮件技术的实现原理如图所示。为图1—2中(1)一(4)处选择合适的答案。(1)一(4)的备选答案如下:DEs算法、MD5算法、会话密钥、数字证书、甲的公钥、甲的私钥、乙的公钥、乙的私钥。以下关于报文摘要的说法中正确的有(5) 。(5)的备选答案如下:A)不同的邮件很可能生成相同的摘要B)由邮件计算出其摘要的时间非常短C)由邮件计算出其摘要的时间非常长D)摘要的长度比输入邮件的长度长

考题

用户乙收到甲数字签名后的消息M,为验证消息的真实性,首先需要从CA获取用户甲的数字证书,该数字证书中包含( ),并利用( )验证该证书的真伪,然后利用( )验证M的真实性。A.甲的公钥 B.甲的私钥 C.乙的公钥 D.乙的私钥 A.CA的公钥 B.乙的私钥 C.甲的公钥 D.乙的公钥 A.CA的公钥 B.乙的私钥 C.甲的公钥 D.乙的公钥

考题

某公司的业务员与客户通过Internet交换商业电子邮件(E-mail)。为保障E-mail内容的安全,采用安全电子邮件技术对E-mail内容进行加密和数字签名。以下关于安全电子邮件实现技术说法中,正确的是______。A.不同输入邮件计算出的摘要长度相同B.仅根据摘要很容易还原出原邮件C.不同的邮件很可能生成相同的摘要D.由邮件计算出其摘要的时间比邮件的加密时间长

考题

试题四(15分)阅读下列说明,回答问题 1 至问题3,将解答填入答题纸的对应栏内。【说明】某电子商务网站在设计时充分考虑了安全问题,通过对安全性、可用性、效率、成本的分析和比较,决定采用如下的安全方案:1.网站与用户间采用SSL 方式进行关键信息保护。2.网站与供货商之间采用安全电子邮件传送电子合同等重要文件。3.为了保证支付时的安全性,采用SET 支付方式。【问题 1】(6 分)请根据 SSL 协议,将空(1)~(6)补齐。1.SSL 协议位于(1)协议层和(2)协议层之间。2.SSL 协议主要提供三方面的服务(3) 、(4) 、(5) 。3.SSL 协议中用到了数字证书,数字证书包含证书所有者的(6)密钥。【问题 2】(5 分)1.该商务网站选择SET 支付模型,请根据SET 支付模型的工作流程,将图中(7)~(9)实体补充完整。(3 分)2.SET 支付模型中,利用 (10) 技术可以保证商家不能看到客户的支付信息。(2分)A.单向加密 B.双重数字签名 C.数字证书 D.数字摘要【问题 3】(4 分)为保证邮件的保密性,采用安全电子邮件技术传送电子合同等重要文件,请在(11)~(14)处选择合适的答案。采用数字信封技术传递会话密钥时,发送方应用 (11)加密会话密钥,接收方使用(12)解密会话密钥。为保证电子邮件信息的完整性和不可抵赖性,发送方需要使用一定的算法获取邮件信息摘要,并使用(13)加密摘要信息,接收方使用(14)解密摘要信息,验证发送方身份。(11)~(14)的备选答案如下:A. 发送方的公钥 B. 发送方的私钥C. 接收方的公钥 D. 接收方的私钥

考题

【说明】某公司的业务员甲与客户乙通过Internet交换商业电子邮件。为保障邮件内容的安全,采用安全电子邮件技术对邮件内容进行加密和数字签名。安全电子邮件技术的实现原理如图4-1所示。【问题1】(4分)为图4-1中(1)~(4)处选择合适的答案。(1)~(4)的备选答案如下:A. DES 算法 B. MD5 算法 C. 会话密钥 D. 数字证书E. 甲的公钥 F. 甲的私钥 G. 乙的公钥 H. 乙的私钥【问题2】(2分)以下关于报文摘要的说法中正确的有___(5)___、___(6)___。(5)和(6)的备选答案如下:A. 不同的邮件很可能生成相同的摘要 B. 由邮件计算出其摘要的时间非常短C. 由邮件计算出其摘要的时间非常长 D. 摘要的长度比输入邮件的长度长E. 不同输入邮件计算出的摘要长度相同 F. 仅根据摘要很容易还原出原邮件【问题3】(2分)甲使用Outlook Express撰写发送给乙的邮件,他应该使用___(7)___的数字证书来添加数字签名,而使用 ___(8)___的数字证书来对邮件加密。 (7)和(8)的备选答案如下:A. 甲 B. 乙 C. 第三方 D. CA 认证中心【问题4】(2分)为了在Outlook Express中使用安全电子邮件技术必须安装和配置数字证书。甲在图4-2所示的对话框中如何配置,方能在他发送的所有电子邮件中均添加数字签名?图4-2 图4-3【问题5】(2分)乙收到了地址为甲的含数字签名的邮件,他可以通过验证数字签名来确认的信息有___(9)___、___(10)___。(9)和(10)的备选答案如下:A. 邮件在传送过程中是否加密 B. 邮件中是否含病毒C. 邮件是否被篡改 D. 邮件的发送者是否是甲【问题6】(3分)当乙需要将接收到的邮件中附带的数字证书自动保存到本地时,他应在图4-3所示的对话框中如何配置?

考题

商户甲使用数字签名技术向商户乙传输合同,甲的私钥是AKD,公钥是AKE,乙的私钥是BKD,公钥是BKE,合同原文是M,摘要是H,数字签名加密算法为D。则商户甲向商户乙传输的数字签名文件是。商户乙应使用( )验证数字签名的正确性。A.AKD

B.AKE

C.BKD

D.BKE

考题

非对称加密算法中,加密和解密使用不同的密钥,下面的加密算法中( )属于非对称加密算法。若甲、乙采用非对称密钥体系进行保密通信,甲用乙的公钥加密数据文件,乙使用(42)来对数据文件进行解密A.甲的公钥

B.甲的私钥

C.乙的公钥

D.乙的私钥

考题

非对称加密算法中,加密和解密使用不同的密钥,下面的加密算法中( )属于非对称加密算法。若甲、乙采用非对称密钥体系进行保密通信,追的公加密数据文件,乙使用(请作答此空)来对数据文件进行解密。A.甲的公钥

B.甲的私钥

C.乙的公钥

D.乙的私钥

考题

非对称加密算法中,加密和解密使用不同的密钥,下面的加密算法中( )属于非对称加密算法。若甲、乙采用非对称密钥体系进行保密通信,甲用乙的公钥加密数据文件,乙使用(请作答此空)来对数据文件进行解密A.甲的公钥

B.甲的私钥

C.乙的公钥

D.乙的私钥

考题

一家投资顾问商定期向客户发送有关财经新闻的电子邮件,如何保证客户收到的资料没有被修改()。A、电子邮件发送前,用投资顾问商的私钥加密邮件的哈席值B、电子邮件发送前,用投资顾问商的公钥加密邮件的哈席值C、电子邮件发送前,用投资顾问商的私钥数字签名邮件D、电子邮件发送前,用投资顾问商的私钥加密邮件

考题

单选题一家投资顾问商定期向客户发送有关财经新闻的电子邮件,如何保证客户收到的资料没有被修改()。A

电子邮件发送前,用投资顾问商的私钥加密邮件的哈席值B

电子邮件发送前,用投资顾问商的公钥加密邮件的哈席值C

电子邮件发送前,用投资顾问商的私钥数字签名邮件D

电子邮件发送前,用投资顾问商的私钥加密邮件

考题

单选题公钥体系中,用户甲发送给用户乙的数据要用()进行加密A

甲的公钥B

甲的私钥C

乙的公钥D

乙的私钥

热门标签

最新试卷