网友您好, 请在下方输入框内输入要搜索的题目:

题目内容

(请给出正确答案)

阅读下列说明,回答问题1至问题6。

【说明】

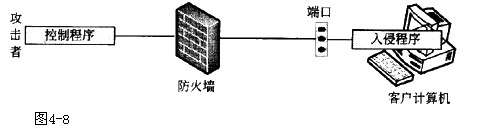

特洛伊木马是一种基于客户端朋艮务器模式的远程控制程序,黑客可以利用木马程序入侵用户的计算机系统。木马的工作模式如图4-8所示。

对于传统的木马程序,侵入被攻击主机的入侵程序属于(1)。攻击者一旦获取入侵程序的(2),便与它连接起来。

(1)A.客户程序 B.服务程序 C.代理程序 D.系统程序

(2)A.用户名和口令 B.密钥 C.访问权限 D.地址和端口号

参考答案

更多 “ 阅读下列说明,回答问题1至问题6。【说明】特洛伊木马是一种基于客户端朋艮务器模式的远程控制程序,黑客可以利用木马程序入侵用户的计算机系统。木马的工作模式如图4-8所示。对于传统的木马程序,侵入被攻击主机的入侵程序属于(1)。攻击者一旦获取入侵程序的(2),便与它连接起来。(1)A.客户程序 B.服务程序 C.代理程序 D.系统程序(2)A.用户名和口令 B.密钥 C.访问权限 D.地址和端口号 ” 相关考题

考题

填空题 1、特洛伊木马作为一种特殊的计算机病毒,其首要特征是() 2、从编程框架上来看,特洛伊木马是一种基于()模式的远程控制程序,通过这个控制程序,黑客可以远程控制被控制端。 3、反弹式木马使用的是()端口,系统会认为木马是普通应用程序,而不对其连接进行检查。 4、Socket技术是通信领域的基石,也是特洛伊木马的核心技术之一。用户常用的两种套接字是()和()。

考题

黑客攻击的手段中利用特洛伊木马,使特洛伊木马程序与()里应外合。

热门标签

最新试卷